|

Virtuální privátní sítě (VPN - Virtual Private Network) umožňují vytvořit snadné, bezpečné a finančně výhodné spojení mezi

zaměstnanci, dodavateli a zákazníky.

VPN umožňují společnostem propojit své kanceláře, dodavatele a zákazníky snadno a bezpečně.

Ověřené a šifrované spojení na bázi VPN poskytuje mnohem vyšší bezpečnost a ochranu než tradiční systémy vzdáleného přístupu

chráněné heslem. VPN jsou snazším, efektivnějším, levným, a přitom vysoce bezpečným způsobem, jak zůstat v kontaktu se

společností i mimo její sídlo.

Privátnost je tvořena nějakou metodou virtualizace, ať už

mezi dvěma koncovými body, mezi dvěma organizacemi, mezi několika koncovými body

v rámci jedné organizace, či mezi více body prostřednictvím Internetu.

Vytvořením VPN sítě chceme dosáhnout virtualizace v jisté části komunikace –

tzn. skrýt ji před „ostatním světem“ a využít společnou komunikační

infrastrukturu.

Internet díky celosvětovému rozšíření umožňuje propojení

libovolných uzlů na celém světě. Velkou nevýhodou jsou požadavky na bezpečnost

dat. Další může být problém se zajištěním QoS, dostupnost a spolehlivost a

integrita dat.

Komutovaný přístup - základní metody jsou použití tunelů L2TP a PPTP. L2TP vychází mimo jiné z PPTP,

rozšířenější je díky podpoře v OS mnoha počítačů.

L2TP

Tento typ tunelování probíhá tak, že uživatel se připojí k přístupovému serveru

(dial-up server, network access server) a na základě svého konfiguračního

profilu (případně zjištěného ze speciálního zabezpečovacího serveru, tzv. policy

serveru) proběhne autentizace. Je-li ověření úspěšné, je dynamicky vytvořen L2TP

tunel.

PPTP

Protokol byl vyvinut firmou Microsoft.

Tunel je inicializován klientem. Je vytvořeno spojení bod-bod, na umístění

serveru nezáleží. Server se ani nemusí účastnit vytvoření tohoto tunelu. Klient

vytváří PPTP spojení na známý PPTP server (dosažitelný v rámci směrovacích

informací). Model umožňuje výběr cílového uzlu tunelu až po vytvoření PPP

spojení. Výhodou je transparentnost – PPTP je přenášeno stejně jako ostatní IP

pakety.

IPSec

V současnosti představuje IPSec souhrn mnoha protokolů. V užším slova

smyslu pak IPsec představuje definovanou sadu hlaviček, které jsou přidány za IP

hlavičku před hlavičky 4. vrstvy (typicky TCP nebo UDP). Tyto hlavičky pak nesou

informace pro zabezpečení obsahu paketu. Tunel se zakládá mezi dvěma body. Jsou

definovány dva přenosové módy:

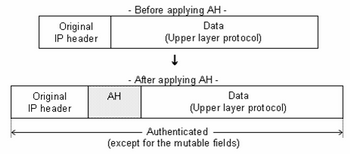

transportní - transportní mód má menší nároky na šířku

pásma. Mezi IP hlavičku a data se přidává AH (Authentification Header):

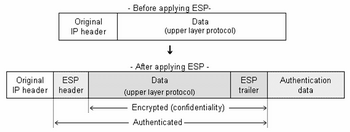

Je-li požadováno šifrování, přidává se hlavička ESP (Encaspulating Security

Paylod):

.

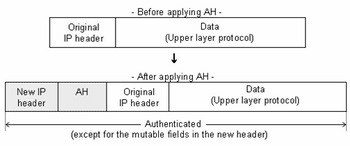

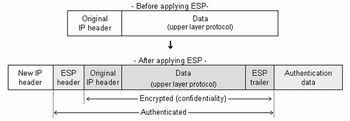

tunelovací - celý IP datagram je šifrován a je vytvořena nová hlavička:

V případě zabezpečování dat se vkládá ESP:

Před vytvářením tunelu se dohadují parametry spojení:

šifrovací algoritmus (DES, 3DES)

hashovaní funkce (MD5, SHA)

metoda autentikace

doba životnosti.Konfiguruje se buď tak, že se v obou koncových bodech použije

předem definovaný klíč (jednoduchost) nebo lze využít pro sdílení klíčů

certifikační autority.

Výhodou je podpora IPv6 protokolu.

|